Monero scheint unter Hackern sehr beliebt zu sein um Malwares einzuschleußen und anschließend “unsichtbar” mit Hilfe der Leistung der infizierten Hardware Geld zu verdienen. Derzeit geht eine neue Malware namens “CryptoKitty” um, die Drupal Server infiziert.

Die Forscher rundum das Unternehmen Help Net Security haben eine neue Malware entdeckt, die laut den bisherigen Beobachetungen vornehmmlich Drupal Server infiziert. Der Name “CryptoKitties” wurde von den Forschern ausgewählt, weil die Malware von einem Ordner mit dem Namen “Kitty” ausgeliefert wird.

Laut Ausführungen von Help Net Security, läuft die Malware sogar weiter, wenn Drupal komplett vom Server entfernt wurde (frei übersetzt):

Sobald das Kitty-Bash-Skript ausgeführt wurde, wird eine PHP-Datei namens kdrupal.php auf die infizierte Server-CD geschrieben. Auf diese Weise verstärkt der Angreifer seine Position auf dem infizierten Server und garantiert die Dominanz mit einer Hintertür, die unabhängig von der Drupal-Schwachstelle ist.

Das dabei eingesetzte Skript blockiert zunächst alle Funktionen und stellt sicher, dass niemand weiter darauf zugreifen kann.

Weiterhin ist ein Mechanismus im Skript enthalten der sicherstellt, dass der Server infiziert bleibt (frei übersetzt):

Das Skript authentifiziert den Angreifer zuerst und stellt sicher, dass niemand auf seine Funktionen zugreifen kann. Dann registriert es einen geplanten Dienst, der wiederholt ein Skript herunterlädt und ausführt, um sicherzustellen, dass der Server infiziert bleibt.

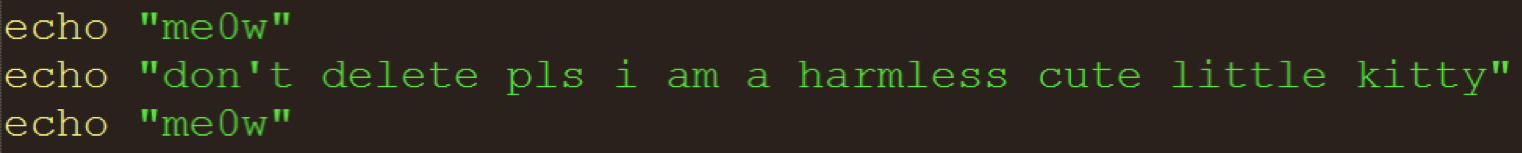

Neben der bloßen Übernahme der Kontrolle des Servers will der Hacker auch Geld verdienen, indem er ein Skript mit dem Namen “me0w.js” platziert, dass die Leistung des infizierten CPU’s nutzt um Monero zu Minen und an das Wallet des Hackers zu schicken.

Der Hacker hat im Code eine Nachricht hinterlassen die frei übersetzt lautet: “Lösche mich bitte nicht, ich bin ein harmloses niedliches Kätzchen”.

Die in der Malware verwendete Monero Adresse wurde auch bei Angriffen Anfang April 2018 auf Webserver mit dem CMS vBulletin 4.2.x entdeckt. Zu diesem Zeitpunkt war die Malware mit Version 1.5 gekennzeichnet. Die neue Malware wurde laut Help Security Net auf Version 1.6 aktualisiert, sodass davon ausgegangen werden muss, dass der Hacker ein Softwareprodukt enwickelt das alte Fehler behebt und neue Funktionen in regelmäßigen Abständen hinzugefügt.

Malwares sind eine unschöne aber stets präsente Tatsache in der Kryptoszene, mit denen wir wahrscheinlich immer konfrontiert bleiben werden.

Der Kurs der Kryptowährung Monero bewegt sich unterdessen seitwärts und konnte innerhalb der letzten 24h eine Preissteigerung von 1,49 Prozent erzielen. Der Preis für einen Monero steht zum Redaktionszeitpunkt bei 141,92 Euro und einer entsprechenden Marktkapitalisierung von 2,28 Milliarden Euro und belegt damit Platz 13 der größten Kryptowährungen. Die Kurse weiterer Kryptowährungen kannst du in unserer Kursübersicht anschauen.